DEFCON 2013 Network Forensics Puzzle Contest: Special Delivery

Mrs. Jensen decides to look further into this strange email. She decides to check her account balances to ensure she still has access to her accounts.

Use the Round 6 packet capture in this folder to answer the following question:

1. How many bytes of data is the malicious payload?

1. 악성 페이로드는 몇 바이트의 데이터입니까?

이번 defcon_round6도 NetworkMiner를 사용합니다.

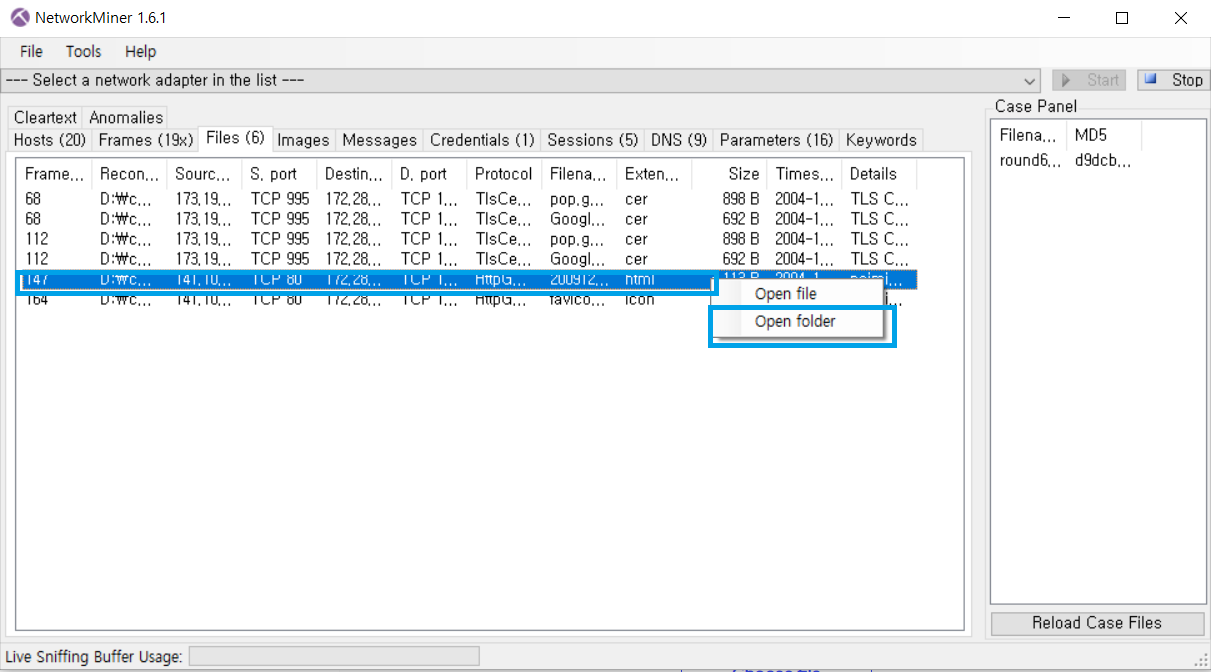

NetworkMiner에 round6 wireshark 캡쳐본을 열어 분석하면 아래 사진과 같이 분석해줍니다.

[NetworkMiner에 round6 캡쳐본 열기 - Files 카테고리 ]

Files카테고리에서 의심가는 항목을 볼 수 있는데, 가능하면 파일을 직접 열지 말고 폴더를 열어줍니다.

[의심가는 파일 우클릭 - Open folder]

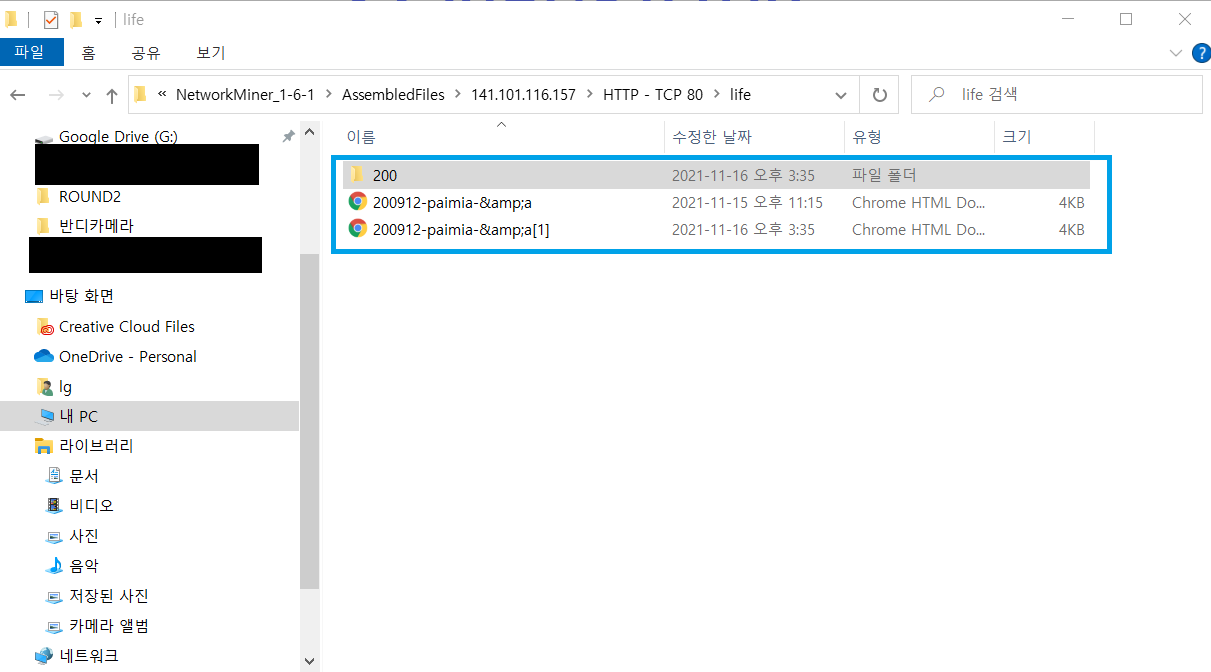

파일을 열면 다음과 같이 뜨는데, 폴더 속 html파일을 virustotal에 넣어주면 바이러스 검사를 할 수 있습니다.

[해당 파일을 virustotal에 드래그]

저는 백신 프로그램에 뜨더군요.

해당 악성코드 파일의 경로까지 다 떠서 어떤 파일이 악성코드인지 알 수 있었습니다.

따라서 분석한 파일 중 html파일은 악성코드와 연관되어 있는 파일임을 알 수 있습니다.

1. 악성 페이로드는 몇 바이트의 데이터입니까? 의 질문에 대한 답은 3113Byte임을 알 수 있습니다.

'Hacking&Security > forensics(포렌식)' 카테고리의 다른 글

| [포렌식] Defcon Round8 (0) | 2021.11.22 |

|---|---|

| [포렌식] defcon round7 (0) | 2021.11.17 |

| [포렌식]Defcon round 5 (0) | 2021.11.16 |

| [포렌식] Defcon round4 (0) | 2021.11.15 |

| [포렌식] Defcon round 2 (0) | 2021.11.15 |